Cybersécurité des Objets Connectés : Une porte d’entrée pour les cyberattaques

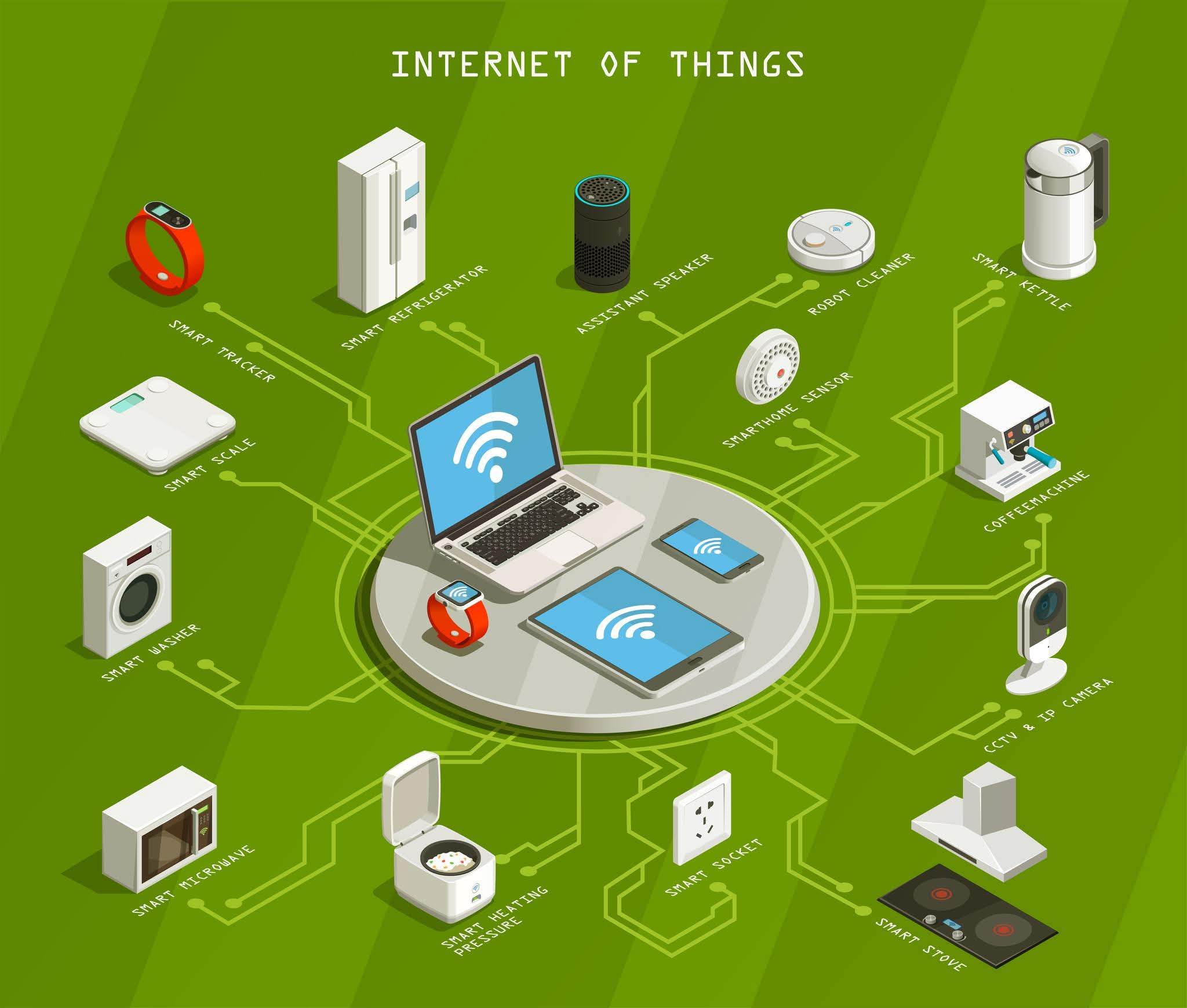

L’avènement des objets connectés (IoT) a marqué une révolution technologique majeure à l'échelle mondiale, et le Burkina Faso ne fait pas exception. De plus en plus présents dans notre quotidien, ces objets — allant des montres intelligentes aux systèmes de vidéo-surveillance complexes — améliorent notre confort et notre productivité, mais introduisent également de nouveaux défis ; en matière de cybersécurité.

Chaque appareil connecté au réseau représente une cible potentielle pour les cybercriminels. Une faille de sécurité dans un seul de ces objets peut avoir des conséquences désastreuses, allant du vol de données personnelles à la prise de contrôle à distance de systèmes critiques. La prolifération des objets connectés (montres, caméras, assistants vocaux, dispositifs médicaux, etc.) multiplie les points d'entrée potentiels, faisant de la sécurité IoT un enjeu majeur pour les citoyens, entreprises et institutions.

Les risques majeurs liés aux objets connectés

Les objets connectés désignent tous les objets physiques capables de communiquer via Internet. De nombreux appareils souffrent de faiblesses techniques récurrentes. Le rapport 2021 de IoT Security Foundation indiquait que seulement 12 % des entreprises

déclaraient avoir un processus pour vérifier systématiquement que les objets connectés utilisaient des protocoles sécurisés. Cela signifie que les données échangées peuvent être interceptées aisément, ouvrant la porte à l'espionnage ou à la manipulation des informations.

Les risques incluent :

- Intrusion dans la vie privée : Un objet connecté compromis peut permettre à un cyberattaquant d'espionner les usagers. Par exemple, en 2019, des hackers ont pris le contrôle d'une caméra intérieure Ring dans la chambre de petites filles aux États-Unis et ont pu les observer pendant des jours. Ce type d'attaque exploite souvent des mots de passe par défaut, faibles ou réutilisés.

- Vol de données personnelles : De nombreux objets collectent et stockent des données sensibles (données de santé, habitudes de vie, localisation). Une fuite ou un piratage peut exposer des informations personnelles. Le service de suivi sportif Strava a involontairement révélé la localisation de bases militaires secrètes en publiant la carte des parcours de ses utilisateurs – les soldats utilisant l’application avaient, sans le savoir, divulgué des informations sensibles de leur position. Ce genre d’incident montre comment des données anodines en apparence peuvent compromettre la confidentialité et la sécurité.

- Prise de contrôle à distance et sabotage : Des pirates peuvent exploiter des failles pour prendre le contrôle d'un objet et perturber son fonctionnement. En 2015, des chercheurs ont piraté à distance une Jeep Cherokee connectée et coupé son moteur sur l'autoroute. Dans le secteur de la santé, le piratage d'une pompe à insuline pourrait mettre des vies en danger.

- Intégration dans des botnets et attaques indirectes : Un grand risque est que les objets soient détournés pour rejoindre un botnet. Le malware Mirai a infecté des centaines de milliers d'objets connectés en 2016 et s'en est servi pour lancer l'une des plus grosses attaques DDoS jamais observées, mettant hors service des plateformes majeures comme Twitter et Netflix.

- Effets domino sur les réseaux et systèmes : Un objet connecté piraté peut servir de tête de pont pour pénétrer un réseau plus vaste. En 2020, dans un hôpital français, une machine à laver connectée a été piratée et a servi de point d'entrée vers le réseau informatique de l'établissement, paralysant l'hôpital.

Conseils pratiques pour mieux se protéger

Face à ces risques, voici des recommandations pratiques pour renforcer la cybersécurité des objets connectés :

- Choisir des appareils sûrs et maintenus : Renseignez-vous sur la réputation du fabricant en matière de sécurité. Privilégiez les marques qui offrent des mises à jour régulières et un support logiciel sur la durée. Vérifiez l'existence de certifications de sécurité ou de labels.

- Changer les paramètres par défaut : Modifiez immédiatement le mot de passe par défaut de votre appareil lors de sa première installation. Choisissez un mot de passe solide et unique. Désactivez les accès à distance ou fonctions inutiles.

- Installer les mises à jour et correctifs : Appliquez régulièrement les mises à jour firmware proposées par le constructeur. Activez l'option de mise à jour automatique si elle existe. Remplacez les appareils qui ne sont plus maintenus.

- Segmenter et protéger son réseau : Isolez les objets connectés sur un réseau séparé, comme le réseau invité de votre box Wi-Fi. Activez un mot de passe (chiffrement WPA2/WPA3) sur votre Wi-Fi. En entreprise, segmentez le réseau interne avec des VLAN distincts.

- Utiliser une authentification forte : Activez la double authentification (2FA) sur les comptes liés à vos objets. Préférez les appareils qui supportent des moyens d'authentification robustes.

- Limiter les données partagées et protéger sa vie privée : Désactivez le partage automatique de données vers les réseaux sociaux. Ne donnez que le minimum d'informations personnelles nécessaires. Éteignez les objets connectés quand vous ne les utilisez pas, surtout ceux munis de caméras/micros.

- Surveiller et sensibiliser : Soyez attentif aux comportements anormaux de vos appareils. Mettez en place une supervision du trafic IoT en entreprise. Sensibilisez votre entourage ou vos employés aux bonnes pratiques.

Enjeux de protection de la vie privée

Les objets connectés collectent une multitude de données personnelles, ce qui peut représenter un trésor pour les entreprises ou les pirates. Un appareil mal sécurisé peut se transformer en outil de surveillance clandestine. Même sans piratage, des fuites involontaires peuvent révéler des informations sensibles sur vos habitudes ou votre localisation.

Il est important de lire les politiques de confidentialité, de comprendre quelles données sont collectées et de configurer les paramètres en conséquence. La cybersécurité IoT ne concerne pas que la technique ; elle englobe aussi la protection de la vie privée.

Conclusion

La sécurité des objets connectés repose sur un effort collectif : les fabricants doivent concevoir des produits sûrs, les régulateurs doivent fixer des garde-fous, et les utilisateurs doivent configurer correctement leurs appareils et rester informés. Avec des gestes simples — mettre à jour ses objets, changer les mots de passe, segmenter son réseau — on peut grandement réduire la surface d'attaque et profiter sereinement des innovations de l'IoT.

𝑺𝒐𝒖𝒓𝒄𝒆𝒔 : Les informations et exemples cités proviennent de rapports et d'articles spécialisés sur la sécurité de l'IoT, ainsi que de recommandations d'organismes officiels (ANSSI, CNIL) et d'experts du domaine.

76 COMMENTAIRE(S)

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

ZAP

Zaproxy dolore alias impedit expedita quisquam.

Laisser un commentaire